Servicios

ISO 27001 – Más que un sello

La ISO 27001 ha dejado de ser un requisito solo para el área de TI. Se ha convertido en un instrumento de gobierno corporativ...

Tu Smartphone – El objetivo más preciado por los ciberdelincuentes

Aproximadamente, se producen 42 Millones de malware de tipo móvil. Con la adopción del smartphone como herramienta de trabajo principal...

¿Qué hace un perito informático judicial ante delitos digitales emergentes?

En un contexto donde la mayoría de las actividades empresariales, sociales y financieras transcurren en entornos digitales, los delitos...

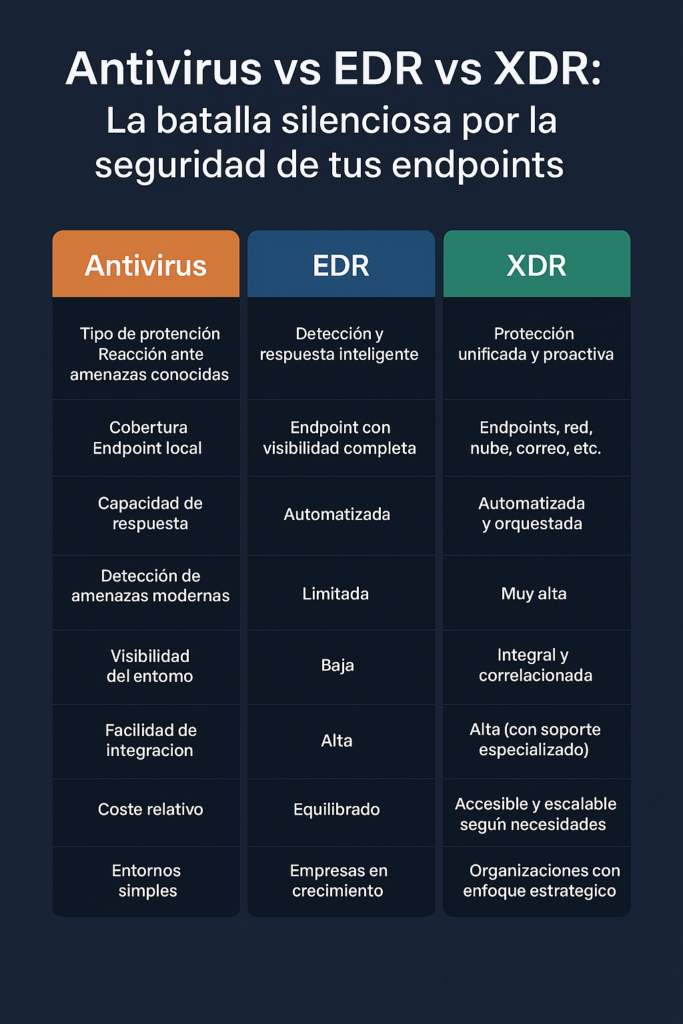

Antivirus, EDR y XDR: La guía definitiva para proteger tu empresa

🛡️ ¿Qué es un Antivirus y cuál es su límite?El antivirus tradicional fue durante años el guardián de nuestros sistemas. Detecta y e...

DORA en Ciberseguridad: Todo lo que Debes Saber para Cumplir con la Nueva Regulación

La normativa DORA (Digital Operational Resilience Act) representa un cambio fundamental en la ciberseguridad del sector financiero en l...

Las 7 vulnerabilidades en ciberseguridad más comunes

En el vasto y dinámico mundo de la tecnología de la información, la ciberseguridad emerge como un faro de protección y prevención. A me...

¿Cómo se clasifican los comercios según el nivel de cumplimiento de PCI-DSS?

En el mundo de los pagos digitales, seguir estándares de seguridad es una cuestión crítica para la seguridad de los datos de los usuari...

Servicios de ciberseguridad para pequeñas y medianas empresas

En el mundo digital en el que vivimos hoy, la ciberseguridad es una preocupación importante para todas las empresas, grandes y pequeñas...

Asegura tus transacciones en línea: cómo protegemos tus datos financieros

En la actualidad, la mayoría de las transacciones financieras se realizan en línea, desde compras en tiendas virtuales hasta transferen...

¿Por qué es importante tener un equipo de respuesta a incidentes de ciberseguridad?

La ciberseguridad es una preocupación cada vez mayor para las empresas de todo el mundo. La amenaza de un ciberataque puede tener un ef...